Sicurezza informatica a 360°, Cyber Security e Protezione endpoint

Sicurezza Informatica e servizi di Cyber Security, per proteggere la tua Azienda.

Sai cos'è un Data Breach?

Un Data Breach è un attacco informatico andato a buon fine.

Gli attacchi e le minacce alla sicurezza informatica sono sempre più frequenti, subdoli, complessi e rivolti verso tutti.

Secondo quanto rilevato anche dai recenti rapporti dell’Associazione Italiana per la Sicurezza Informatica, gli attacchi hacker a livello mondiale sono aumentati in maniera considerevole.

Mediamente, ogni 11 secondi c’è un nuovo attacco informatico. Nel confronto fra i primi sei mesi del 2019 e i primi sei mesi del 2020, sono aumentati del 390%.

Gli attacchi informatici, sono solitamente finalizzati all’accesso, alla trasformazione o alla distruzione di informazioni sensibili, nonché all’estorsione di denaro agli utenti o all’interruzione dei normali processi aziendali.

Quanto è sicura la tua Azienda?

Quanto impatta sulla tua Azienda subire un Data Breach?

Subire un attacco informatico crea danni ingenti e, a volte, può essere devastante o irreparabile. Spesso viene sottovalutata l’importanza di investire in sicurezza fino a quando non si subisce un attacco, un Data Breach, ma può essere anche troppo tardi…

Subire un attacco informatico (ormai sempre più probabile che possa accadere) crea danni economici e d’immagine per la tua Attività e, nei casi più gravi, può portare anche alla perdita di credibilità della tua Azienda:

- Quanto costa avere un fermo parziale o totale della tua azienda, anche per diversi giorni?

- Quanto costa dover ricostruire situazioni contabili?

- Quanto costa perdere lo storico di comunicazioni con i clienti e fornitori?

- Quanto costa perdere la fiducia dei propri clienti?

- Quanto costa doversi denunciare al Garante della Privacy per aver subito un Data Breach?

Questi sono solo alcuni esempi di quanto può essere devastante l’aver subito un attacco. Inoltre, quando ti accorgi di aver subito un Data Breach è troppo tardi, perchè molto spesso l’attacco è iniziato diversi mesi prima, è da parecchio tempo che malware, sistemi di pishing, virus, etc. sono nei tuoi sistemi e stanno agendo a tua insaputa.

Diversi Enti autorevoli di analisi stimano che per una media impresa, ogni attacco subito significa perdere almeno 4 milioni di euro/dollari ma la situazione non è migliore anche per le piccole realtà, per singole partita iva o piccolissimi negozi. Certo il valore assoluto è più basso ma quello relativo resta comunque molto alto.

Inoltre, non sempre si riesce a recuperare i dati oppure a riscostruire situazioni. Prova a rispondere alle precedenti domande, proiettandole sulla tua realtà e stima quanto potrebbe essere elevato il danno economico, di immagine e di credibilità.

Quanto potrebbe costarti un incidente di sicurezza informatica o un attacco andato a buon fine?

Sei sicuro che si riescano a recuperare i dati e a ricostruire la situazione?

Quanto è sicura la tua Azienda?

Servizi di Sicurezza Informatica e Cyber Security a 360°

Per noi la Sicurezza informatica, su tutti i fronti, è sempre stata al primo posto e i servizi che forniamo si basano su 30 anni di esperienza, che ci permette di portare la tua Azienda e il tuo Business allo Stato dell'Arte ma con investimenti accessibili. Investire in sicurezza, premia su diversi fronti e aiuta anche il tuo Business a crescere. Ecco i principali servizi che offriamo:

CYBER SECURITY

Consulenze professionali specializzate per costruire la sicurezza by design e by default. Protezione della rete, dei server, degli endpoint, protezione dispositivi mobili, protezione delle identità, protezione dalla navigazione web, etc... Progettiamo soluzioni di sicurezza informatica che proteggono la tua attività a 360°, anche in versione Security as a Services oppure Full Managed dai nostri ingegneri.

LAN - WAN -VPN

Siamo in grado di progettare, gestire e soprattutto mettere in sicurezza reti LAN, reti WAN geografiche, creare VPN professionali.

Inoltre, siamo in grado di progettare e fornire soluzioni per connessioni internet a banda larga, anche aggregando fino a 6 linee di tipologia diversa (Fibra, adsl, linee FWA, backup su LTE/5G...)

Gestione Firewall...

PROTEZIONE ENDPOINT

Soluzioni all'avanguardia per la protezione dei vari device (protezione degli endpoint): computer windows, Mac, dispositivi mobili, server windows, server linux, etc... Ormai è fondamentale proteggere qualsiasi tipo di device, avendo una visione centralizzata di ogni anomalia, attacco e livello di risposta del device, soprattutto alla minacce zero day (minacce ancora sconosciute dagli antivirus)

SERVIZI CLOUD

Consulenze professionali specialistiche per progettare ambienti Cloud con i massimi livelli di sicurezza.

Soluzioni all'avanguardia per il Cloud Ibrido con Rack di livello Tier II dati a noleggio (oppure gestendo vostra infrastruttura), replicati nel Cloud per avere sicurezza e Business Continuity in casi di guasti o situazioni di Disaster Recovery.

MESSAGGING SECURITY

Consulenze, servizi e software per proteggere tutta la messaggistica: caselle mail, sistemi di lavoro in team, chat, messaggistica social...

Forniamo anche soluzioni professionali per creare console unificate di gestione di tutta la messaggistica da tutti i canali (chat sul sito, chat dei vari canali social, direct message, caselle mail di reparto, etc....), inclusa la programmazione di chat-bot

SOC as a Services

Mettiamo in sicurezza la vostra infrastruttura, oppure affianchiamo il vostro reparto IT, oppure ancora vi forniamo hardware, software e lavoro di monitoraggio e attività di remediation come Servizio. Questa è un'ottima opportunità per avere un sistema di sicurezza informatico a 360° altamente professionale, monitorato e presidiato H24, senza dover fare investimenti ma pagando solo un piccolo canone mensile.

Siamo Partner qualificati di:

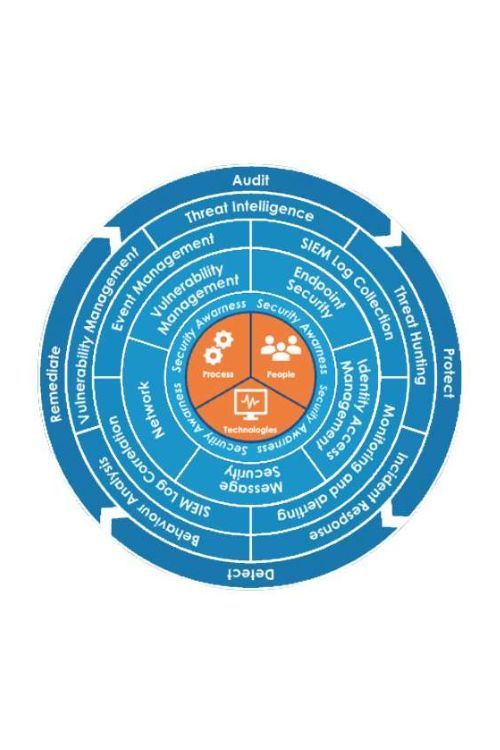

Gli Step della Cyber Security

Per raggiungere un elevato livello di protezione dei dati e sicurezza informatica a livello globale, occorre costantemente ripetere questi step fondamentali:

- Protect (Attività di Protezione)

- Detect (Attività di rilevazione degli attacchi)

- Remediate (Attività di blocco, pulizia e risoluzione)

- Audit (attività di monitoraggio H24)

Cosa coinvolge la sicurezza informatica?

Coinvolge Persone, Processi e Tecnologie. Il primo passo è sicuramente quello di proteggere al meglio le tecnologie e tutti i device, ma questo non è sufficiente per raggiungere un elevato grado di sicurezza. occorre anche creare una Cultura della Sicurezza Informatica tra le persone, interne ed esterne che interagiscono con l’impresa. Inoltre, il tutto va integrato nei processi.

Quali sono le tre caratteristiche della sicurezza informatica?

La Cyber Security a 360°, comprende tantissimi aspetti, tecnologie e software da dover integrare in un unico eco sistema. Le 3 Macro Aree su cui bisogna intervenire sono:

- Security e Vulnerability Management (la gestione della sicurezza e delle vulnerabilità dei vari sistemi)

- Endpoint Security (la protezione attiva di tutti i device)

- Identity Access Management (la gestione e protezione delle identità)

Oltre alle 3 macro aree principali, per essere in compliance con il GDPR Privacy e sicurezza informatica, occorre anche gestire e mettere in sicurezza:

- Network (LAN, WAN, VPN, etc.)

- Messaging security (gestione e protezione della messaggistica)

Servizi correlati che potrebbero interessarti e che vengono forniti con i massimi livelli di sicurezza e aiutano la tua impresa a diventare dinamica, resiliente ai cambiamenti e agli imprevisti: